Calvin Wankhede / Autoridade Android

DR

- GrapheneOS corrigiu uma falha de VPN do Android 16 que o Google supostamente decidiu não corrigir.

- O bug pode permitir que um aplicativo malicioso vaze pequenas quantidades de dados fora de um túnel VPN ativo.

- Em casos extremos, isso significa que é possível que usuários padrão do Android tenham seus endereços IP vazados, mesmo com controles rígidos de bloqueio ativados.

Uma VPN que pode vazar sua localização é uma grande falha da tecnologia na melhor das hipóteses, mas é especialmente preocupante quando existem controles de bloqueio do Android para garantir que isso não acontecerá. Esse é o problema que o GrapheneOS resolveu agora no Android 16, com uma correção para uma falha de VPN que o Google decidiu deixar de lado.

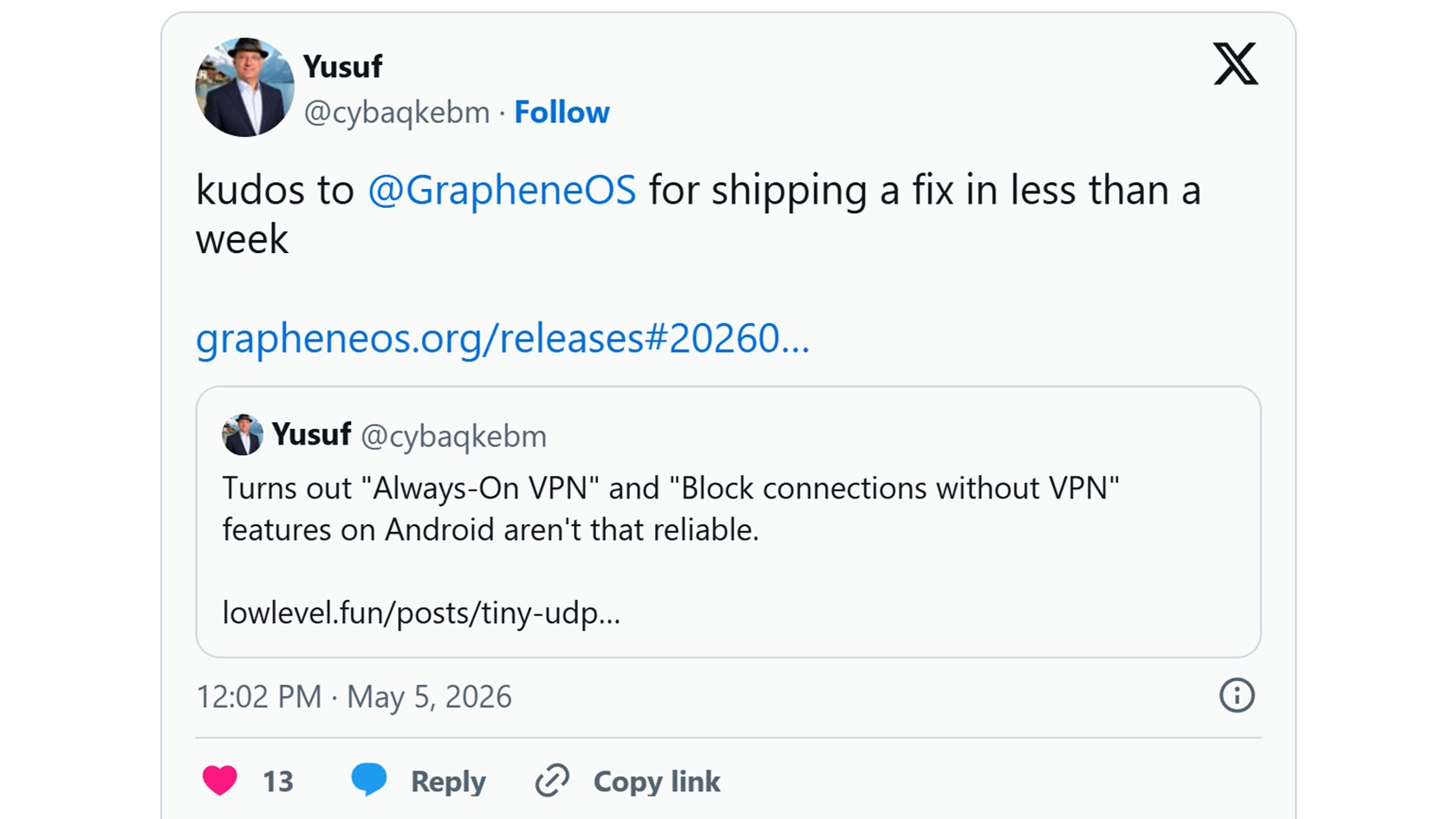

Conforme relatado por TechRadarum pesquisador de segurança conhecido como lowlevel/Yusuf recentemente divulgou um bug apelidado de Pequeno Canhão UDP. O problema afeta o Android 16 e pode permitir que um aplicativo normal vaze uma pequena quantidade de dados fora de um túnel VPN ativo, expondo potencialmente seu endereço IP real.

Embora não seja um risco generalizado, o maior sinal de alerta do bug é que aparentemente isso pode acontecer mesmo quando as configurações VPN mais rígidas do Android estão habilitadas. As conexões Always-On VPN e Block sem VPN devem impedir que o tráfego saia do seu telefone, a menos que passe pela VPN. O objetivo deles é proporcionar tranquilidade extra, mas esse bug cria um caminho estreito para contornar essa proteção.

Antes de entrar em pânico, é importante notar que um invasor precisaria primeiro instalar um aplicativo malicioso em seu telefone para explorar esse bug. Isso torna o risco diário modesto para a maioria dos usuários do Android, mas ainda não é ideal se você confiar no modo de bloqueio VPN do Android como uma garantia séria de privacidade.

Não quero perder o melhor de Autoridade Android?

A falha parece resultar de uma otimização de rede no Android 16. Segundo o pesquisador, o Android não verifica adequadamente se um pequeno pacote de dados enviado ao fechar certas conexões deve ser restringido pela VPN, para que possa sair pela conexão normal. Se o aplicativo malicioso garantir que o pacote contém seu endereço IP, ele prejudica um dos maiores motivos pelos quais as pessoas usam VPNs.

A equipe de segurança do Android do Google classificou o problema como “Não será corrigido (inviável)” e decidiu que não seria incluído em um boletim de segurança. GrapheneOS – o sistema operacional baseado em Android com foco em segurança e focado em Pixels – seguiu um caminho diferente, desativando totalmente o recurso subjacente. versão 2026050400.

Para os fãs do GrapheneOS, é mais uma demonstração de que o sistema operacional leva esses casos extremos de privacidade mais a sério do que seus rivais. Os usuários do Stock Android não têm uma correção oficial bacana no momento, embora o pesquisador observe que o recurso pode ser desativado manualmente por meio de um comando ADB.

Obrigado por fazer parte da nossa comunidade. Leia nossa Política de Comentários antes de postar.