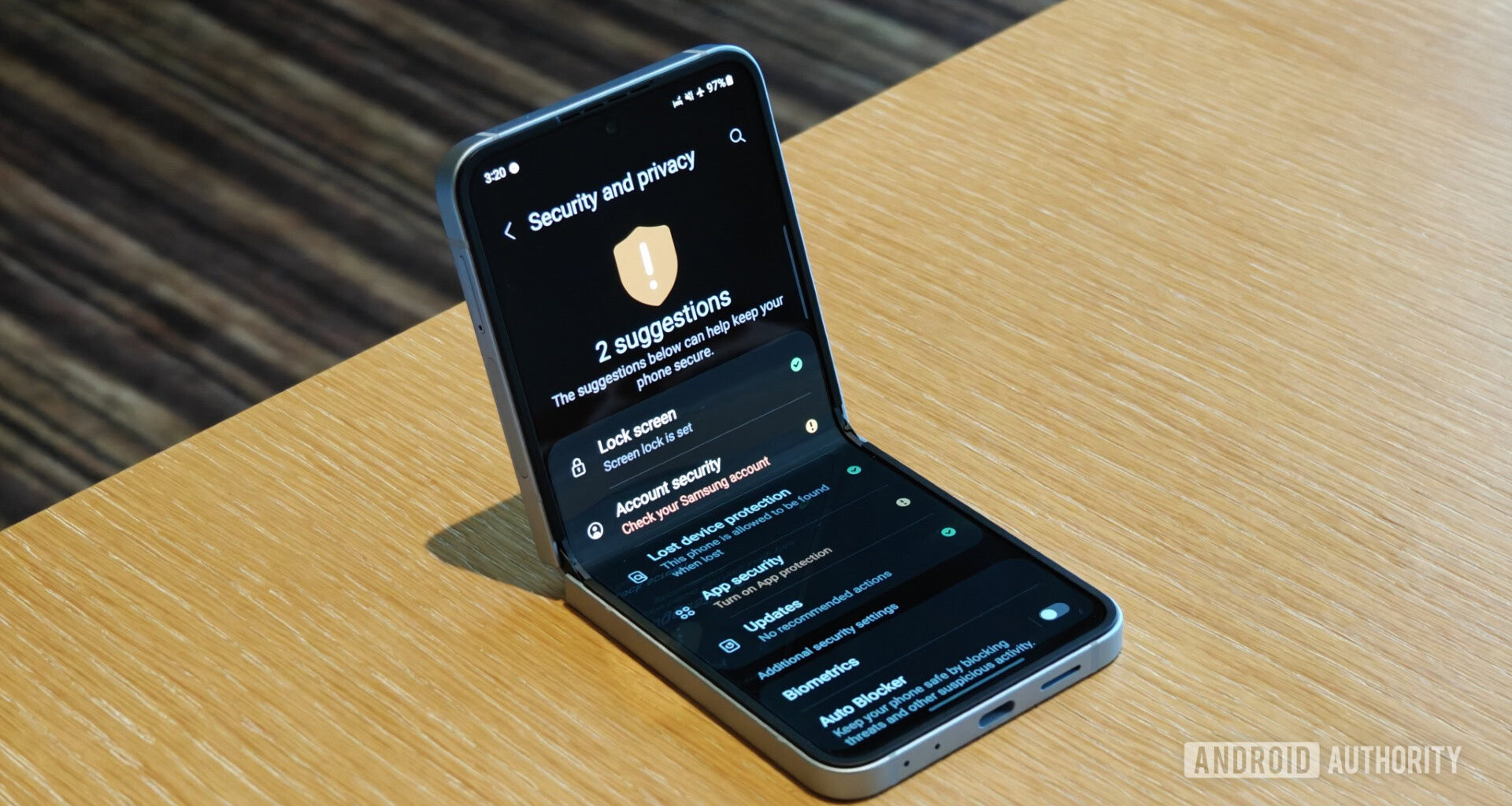

Mishaal Rahman / Autoridade Android

DR

- Um kit de ferramentas de malware recém-descrito fornece aos invasores acesso profundo a informações pessoais e de dispositivos.

- O spyware está sendo distribuído pelo Telegram e exige que os alvos do Android instalem um APK malicioso.

- Dispositivos Android que executam as versões 5 a 16 podem ser afetados.

Há uma nova preocupação desagradável com spyware no Android. ZeroDayRAT é um kit de ferramentas de spyware distribuído através do Telegram, permitindo acesso profundo a dispositivos direcionados sem a necessidade de muito conhecimento técnico.

Um relatório publicado hoje pela empresa de pesquisa móvel iVerificar analisa a ameaça ZeroDayRAT. Segundo o relatório, o exploit está sendo vendido através do Telegram, aparentemente desde a semana passada. Ele dá aos malfeitores acesso a uma ampla variedade de informações confidenciais e pode ser aproveitado contra dispositivos alvo que executam Android, desde a versão 5.0 Lollipop até o atual Android 16.

Não quero perder o melhor de Autoridade Android?

O kit de ferramentas ZeroDayRAT para Android inclui um APK malicioso que infecta dispositivos e um painel que fornece informações detalhadas sobre os dados desses dispositivos infectados. Após a instalação do APK, o painel fornece acesso às informações do dispositivo, incluindo modelo, sistema operacional, número de telefone, informações do SIM e muito mais. Também pode revelar quais aplicativos estão instalados no dispositivo, bem como um registro de todas as notificações recebidas.

Ainda mais alarmante, o ZeroDayRAT permite que malfeitores rastreiem a localização dos alvos em tempo real; visualizar informações de todas as contas registradas nos dispositivos de destino; e ler mensagens SMS, incluindo códigos OTP. O kit permite que os invasores tenham acesso em tempo real a imagens de câmeras e microfones ao vivo e até mesmo uma visualização transmitida ao vivo do que um usuário está fazendo em sua tela a qualquer momento.

O acesso concedido aos invasores pelo ZeroDayRAT significa que as informações de cozimento do usuário podem ser obtidas com keylogging. O malware também é capaz de injetar suas próprias informações nas pranchetas dos dispositivos, um recurso que pode ser usado para redirecionar transferências de criptomoedas dos alvos pretendidos para carteiras pertencentes aos invasores.

Esta é claramente uma ameaça muito séria; o relatório observa que malware tão sofisticado “costumava exigir investimento do Estado-nação”. Embora estejamos nos concentrando no impacto do Android aqui, as versões mais recentes do iOS também são afetadas.

Atualmente, o ZeroDayRAT está sendo distribuído pelo Telegram, mas mesmo que os canais que dão acesso ao kit sejam desativados, os malfeitores individuais que adquiriram as ferramentas ainda poderão lançar ataques.

O acesso requer a instalação de um APK específico em seu dispositivo, portanto, como sempre, fique atento sempre que clicar em links de fontes não confiáveis ou instalar aplicativos de qualquer lugar que não seja a Play Store.

Obrigado por fazer parte da nossa comunidade. Leia nossa Política de Comentários antes de postar.