O hash atua como uma função matemática que transforma qualquer volume de dados em uma sequência única de tamanho fixo. Essa tecnologia gera uma “impressão digital”, chamada de digest, essencial para validar a integridade de arquivos e senhas com precisão.

No ecossistema do blockchain, por exemplo, o recurso é vital para garantir que transações não sejam alteradas sem que a rede perceba. Como qualquer mudança mínima no arquivo original gera um código final diferente, ele se torna uma ferramenta poderosa contra fraudes.

Existem diversas variações de hashes, como o SHA-256, famoso por sua alta segurança em redes de criptomoedas e assinaturas digitais. Outros modelos focam em agilidade, organizando grandes bancos de dados com velocidade, mas sem o rigor das camadas criptográficas.

A seguir, saiba mais sobre o algoritmo hash, como funciona detalhadamente e quais tarefas utilizam a função.

Índice

O que é hash?

Hash é uma função matemática que cria uma “impressão digital” única, ou digest, gerada por algoritmos que transformam qualquer volume de dados em uma sequência de caracteres de tamanho fixo. Essa tecnologia é o pilar da integridade digital, pois qualquer alteração mínima no arquivo original gera um código novo, expondo fraudes imediatamente.

O que significa hash?

O termo “hash” deriva do francês antigo “hacher”, referindo-se ao ato de picar ou moer ingredientes para criar um prato. A palavra também remete à ideia de fragmentar algo em pedaços menores.

Na computação, o conceito evoluiu para descrever a transformação de dados em um digest de tamanho fixo. Então, ele funciona como uma mistura organizada que garante a integridade da informação.

Para que serve o hash?

O hash atua como uma “impressão digital”, convertendo grandes volumes de dados em códigos alfanuméricos de tamanho fixo. Essa técnica otimiza buscas em bancos de dados e protege senhas por meio de digests criptográficos, que ocultam o conteúdo original.

Na prática, a tecnologia valida a integridade de arquivos via checksums e sustenta a confiabilidade do blockchain. Assim, ela organiza informações de forma ágil, sendo vital para evitar fraudes e garantir a autenticidade em transações modernas.

Em entrevista para o Tecnoblog, Leonardo Carissimi, diretor de cibersegurança e privacidade da Capgemini no Brasil, explicou:

Isso é muito usado na área de cibersegurança para fazer verificação de integridade de informações. Por exemplo: eu tenho um arquivo muito importante em meu sistema operacional. Assim, eu faço um hash dele e, de tempos em tempos, faço outro para comparar com o original. Se houver qualquer alteração, o usuário já fica em alerta, pois algo como um malware ou um vírus pode ter alterado o arquivo.

Como funciona o algoritmo hash

O algoritmo hash atua como uma “impressora digital” de dados, convertendo qualquer arquivo ou texto em uma sequência fixa de caracteres. Por meio de cálculos matemáticos irreversíveis, ele gera um código único – o digest – que funciona como o DNA de uma informação.

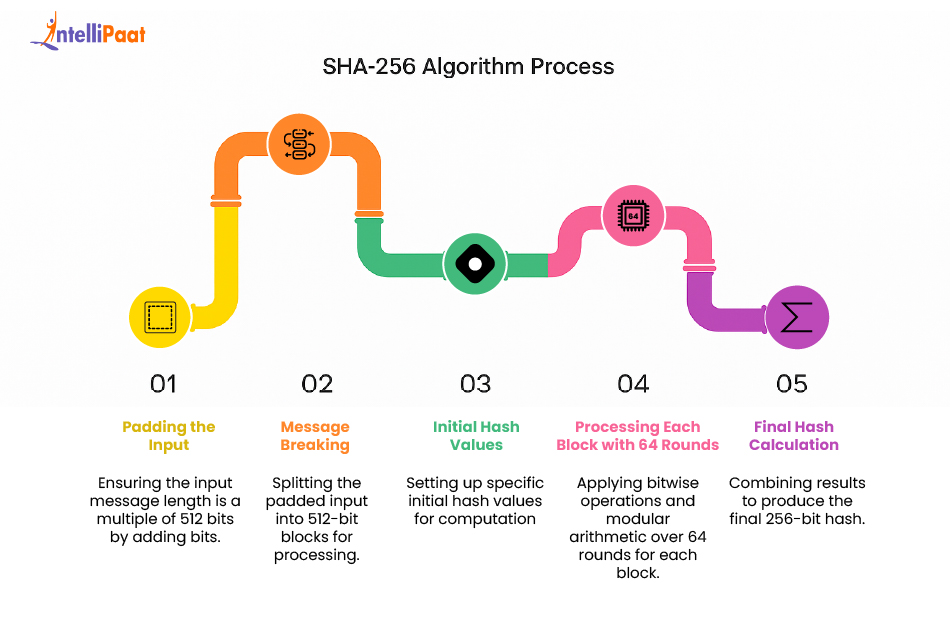

O processo se inicia com o pré-processamento, onde a função hash organiza e padroniza o tamanho dos dados originais em blocos menores. Operações lógicas, como XOR, e rotações de bits misturam essas informações de maneira complexa e sequencial.

Cada bloco processado influencia o seguinte, criando o “efeito avalanche”: basta mudar um único bit para que todo o resultado seja alterado. Por meio de rodadas de compressão, os dados brutos são destilados em um código hexadecimal de comprimento fixo.

Ao final, o sistema unifica esses valores para entregar a assinatura digital definitiva, como os 64 caracteres do padrão SHA-256. Essa tecnologia é o pilar da segurança moderna, protegendo a integridade de senhas bancárias e o funcionamento de redes blockchain.

A função hash usa criptografia?

Nem toda função hash usa criptografia, pois as versões comuns são utilizadas para indexar dados e otimizar buscas em dicionários de software. Elas priorizam a velocidade em estruturas de dados, mas não possuem defesas contra manipulações maliciosas ou ataques cibernéticos.

Já o hash criptográfico usa algoritmos matemáticos complexos para gerar uma “digital única” que é impossível de reverter ou falsificar. Exemplos como o SHA-256 asseguram a integridade de senhas e transações em redes de blockchain, garantindo que o código seja unidirecional.

A diferença reside na intenção: a versão comum foca na eficiência técnica, enquanto a criptográfica segue padrões rigorosos de proteção da informação. Assim, o modelo de segurança atua como um selo de autenticidade que bloqueia violações e valida a pureza original dos arquivos digitais.

Quais são os principais tipos de hash?

Os hashes são divididos em duas categorias: Não Criptográficos, com foco em velocidade e em desempenho, e Criptográficos, voltados para segurança e proteção de dados. Estes são alguns exemplos:

Hashes não criptográficos:

- Método da divisão: divide a chave por um número primo e utiliza o resto como índice. É simples e rápido, embora suscetível a “engarrafamentos” de dados (clustering);

- Método da multiplicação: usa uma fração constante para distribuir os dados de forma uniforme. Uma técnica eficiente para evitar que muitas informações se acumulem no mesmo endereço;

- Método mid-square: eleva o código ao quadrado e extrai os dígitos centrais para gerar um índice. Uma técnica clássica que funciona muito bem para sequências numéricas puras;

- Método de dobragem (Folding): divide o dado em partes e as somas para criar o código final. Ideal para processar itens de comprimento fixo, como números de documentos;

- NCHFs gerais (MurmurHash, xxHash): algoritmos ultra-otimizados para velocidade bruta em bancos de dados. Priorizam a agilidade extrema acima de qualquer barreira de segurança.

Hashes criptográficos:

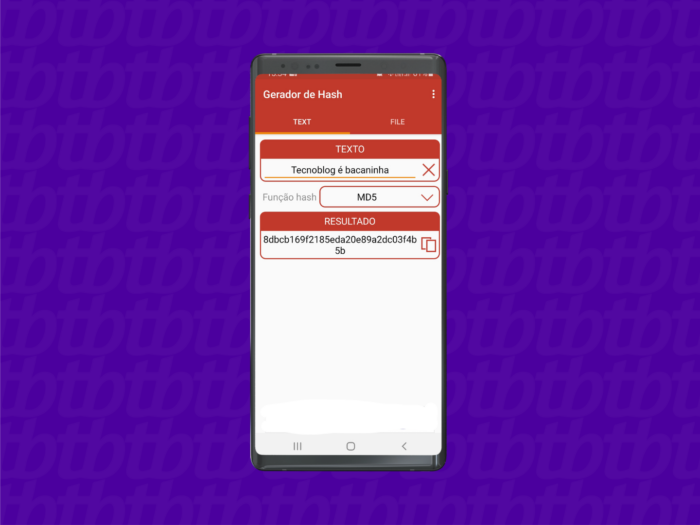

- MD5 (Message Digest 5): antigo padrão de mercado, hoje é considerado inseguro para proteger senhas. Sua vulnerabilidade permite que arquivos diferentes gerem o mesmo código (colisão);

- SHA-1 (Segure Hash Algorithm 1): popular em assinaturas digitais no passado, caiu em desuso por limitações técnicas. Atualmente, pode ser quebrado com o poder de processamento de computadores modernos;

- SHA-256 (Família SHA-2): o padrão elevado atual, utilizado na rede Bitcoin e em certificados SSL. Oferece segurança robusta, sendo matematicamente inviável reverter o código para o dado original;

- Hashes com Chave (HMAC): misturam um segredo exclusivo ao processo de geração do código. Garantem que a mensagem está íntegra e que foi enviada por uma fonte autenticada;

- Hashes de nova geração (SHA-3, BLAKE3): evoluções tecnológicas altamente resistentes a ataques sofisticados. Formam a base para contratos inteligentes, blockchain e o armazenamento moderno de senhas.

Quais tarefas usam a função hash?

A função hash é utilizada em diversas tarefas do dia a dia da tecnologia. Por exemplo:

- Busca em bancos de dados e dicionários: transforma termos em índices específicos, permitindo que linguagens como Python ou Java encontrem informações instantaneamente em grandes volumes de dados;

- Verificação de integridade de arquivos: atua como um selo de autenticidade, como o SHA-256, para garantir que o arquivo baixado ou código no Git não foi corrompido ou alterado por terceiros;

- Armazenamento de senhas: transforma a senha em um “resumo” matemático irreversível, garantindo que, mesmo em caso de vazamento, a combinação real do usuário permaneça ilegível;

- Assinaturas digitais e autenticação: valida a origem de e-mails e documentos ao cruzar chaves criptográficas, assegurando que o remetente é legítimo e o conteúdo permanece intacto;

- Blockchain e criptomoedas: interconecta blocos de transações em uma corrente imutável, onde qualquer alteração em um dado antigo invalida matematicamente toda a rede seguinte;

- Deduplicação de dados em nuvem: identifica “impressões digitais” em arquivos para evitar cópias repetidas, economizando espaço ao armazenar apenas uma versão original do dado;

- Indexação e caching de sites: cria atalhos para processos complexos, permitindo que servidores entreguem resultados de buscas anteriores em milissegundos sem precisar reprocessar tudo;

- Distribuição de tráfego (Load balance): usa o consistent hashing para repartir as requisições entre diversos servidores, evitando sobrecarga e mantendo sistemas como o YouTube ou Netflix estáveis.

Qual é a diferença entre hash e criptografia?

Hash é uma função matemática unidirecional que gera uma “impressão digital” única, chamada digest, para validar a integridade de dados sem revelar o conteúdo original. Se um único bit for alterado no arquivo de origem, o resultado muda completamente, denunciando qualquer tentativa de modificação.

A criptografia é um processo de via dupla que usa chaves e algoritmos para embaralhar informações, garantindo confidencialidade durante o armazenamento ou transmissão. Ele permite a recuperação da mensagem original, desde que o destinatário possua a chave de acesso correta.

O que é hash? Entenda a função matemática que transforma dados em códigos